티스토리 뷰

1. 개요 (Overview)

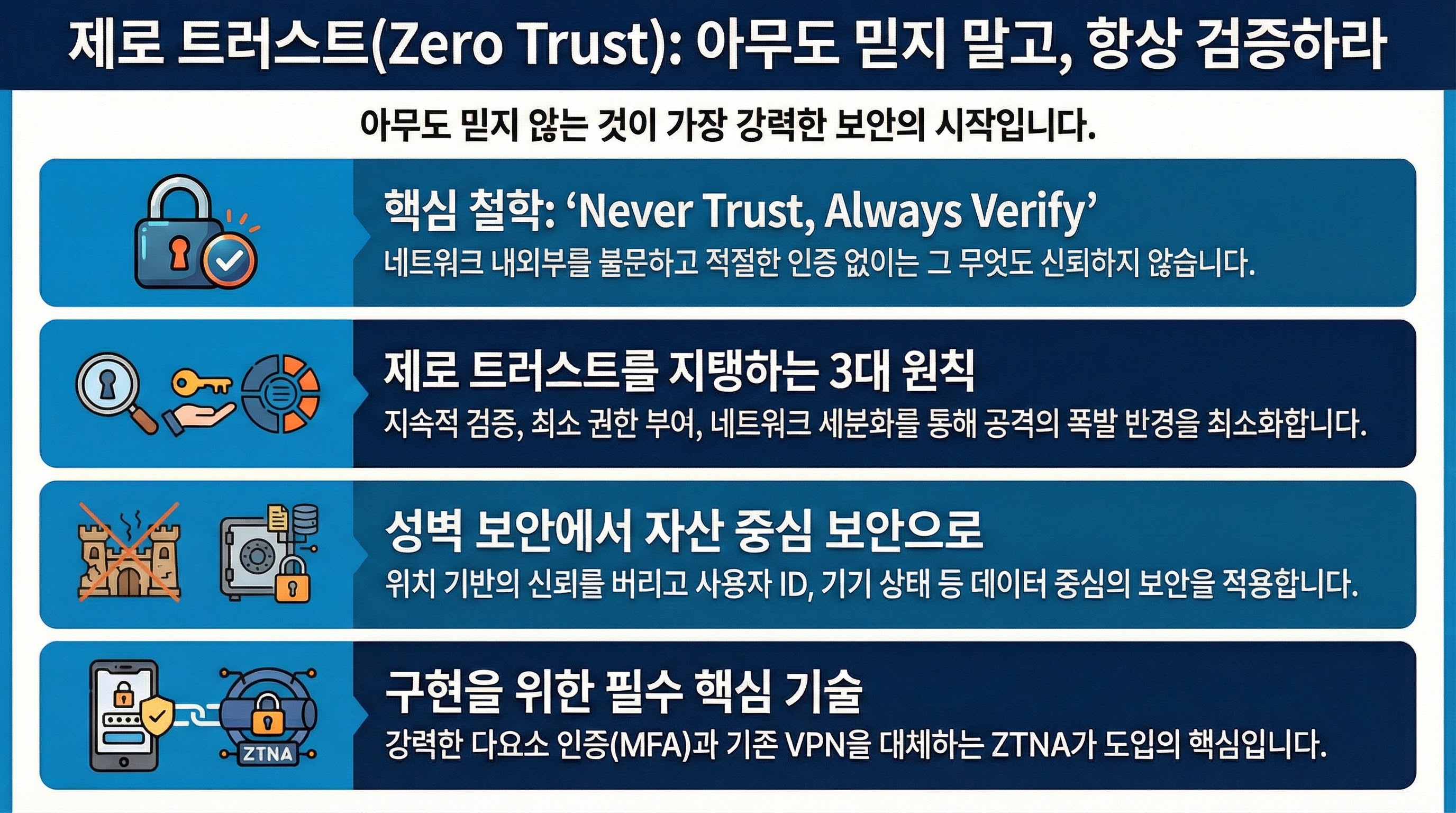

**제로 트러스트(Zero Trust)**는 "아무도 믿지 말고, 항상 검증하라(Never Trust, Always Verify)"는 원칙을 기반으로 하는 현대적인 보안 모델입니다.

과거의 보안 방식이 '경계 보안(Perimeter Security)' 즉, 성벽을 쌓고 내부자는 신뢰하는 방식이었다면, 제로 트러스트는 네트워크 내외부를 불문하고 적절한 인증과 권한 부여 없이는 그 어떤 사용자, 기기, 서비스도 신뢰하지 않습니다.

- 배경: 클라우드 도입 가속화, 원격 근무 확산, 모바일 기기 사용 증가로 인해 전통적인 네트워크 경계가 사라짐에 따라 등장했습니다.

- 표준: 미국 국립표준기술연구소(NIST)의 SP 800-207 문서가 전 세계적인 가이드라인으로 통용됩니다.

2. 제로 트러스트 핵심 원칙 (Core Principles)

NIST SP 800-207에 정의된 제로 트러스트의 3대 핵심 원칙은 다음과 같습니다.

- 지속적 검증 (Continuous Verification): 모든 자산에 접근할 때마다 사용자 신원, 기기 상태, 위치 등 다양한 컨텍스트를 기반으로 매번 인증과 승인을 수행합니다.

- 최소 권한 원칙 (Least Privilege): 사용자나 시스템에 꼭 필요한 최소한의 권한만 부여하여, 침해 사고 발생 시 피해 범위를 최소화합니다.

- 폭발 반경 최소화 (Minimize Blast Radius): 네트워크를 세분화(Micro-segmentation)하여 공격자가 침투하더라도 옆으로 이동(Lateral Movement)하는 것을 차단합니다.

3. 주요 기술 스택 (Tech Stack)

제로 트러스트를 구현하기 위해 유기적으로 연결되는 기술 요소들입니다.

① ID 및 액세스 관리 (IAM - Identity & Access Management)

- MFA (Multi-Factor Authentication): 다요소 인증을 통해 신원 확인의 신뢰도를 높입니다.

- SSO (Single Sign-On): 단일 로그온을 통해 모든 접근 시도를 중앙에서 제어합니다.

② 네트워크 보안 (Network Security)

- ZTNA (Zero Trust Network Access): 기존의 VPN을 대체하는 기술로, 특정 앱이나 서비스에 대해서만 암호화된 터널을 생성합니다.

- SDP (Software Defined Perimeter): 소프트웨어 정의 경계를 통해 인프라를 외부로부터 은폐(Black Cloud)합니다.

- 마이크로 세그멘테이션 (Micro-segmentation): 네트워크를 아주 작은 단위로 쪼개어 가시성을 확보하고 통제합니다.

③ 엔드포인트 및 데이터 보안 (Endpoint & Data)

- EDR (Endpoint Detection and Response): 단말기의 이상 징후를 실시간 탐지합니다.

- DLP (Data Loss Prevention): 데이터 유출 방지 기술로 중요 정보의 이동을 감시합니다.

④ 모니터링 및 자동화 (Visibility & Analytics)

- SIEM / SOAR: 보안 정보를 수집 분석하고 대응 과정을 자동화합니다.

- UEBA (User and Entity Behavior Analytics): 사용자 행위 기반 분석을 통해 평소와 다른 비정상 접근을 차단합니다.

4. 제로 트러스트의 특징 (Characteristics)

구분전통적 보안 (Boundary-based)제로 트러스트 (Zero Trust)

| 신뢰 모델 | 내부 사용자는 기본적으로 신뢰 | 아무도 믿지 않음 (Default Deny) |

| 접근 제어 | IP 주소 및 네트워크 위치 기반 | 사용자 ID, 기기 상태, 컨텍스트 기반 |

| 보안 범위 | 기업 네트워크 경계 중심 | 개별 데이터 및 자산 중심 |

| VPN 활용 | 광범위한 네트워크 접근 허용 | 특정 앱/서비스 단위 접근 (ZTNA) |

| 가시성 | 네트워크 트래픽 위주 | 모든 접속 로그 및 행위 분석 |

5. 주요 활용 사례 (Use Cases)

① 원격 및 재택 근무 보안

전 직원이 사무실 밖에서 사내 시스템에 접속할 때, VPN의 취약점을 보완하기 위해 ZTNA를 적용합니다. 기기가 보안 업데이트가 되어 있는지, 회사 소유 기기인지 확인한 후에만 특정 업무 시스템 접속을 허용합니다.

② 멀티/하이브리드 클라우드 환경

AWS, Azure, 온프레미스 서버 등 흩어져 있는 자원을 관리할 때 통합된 IAM 정책을 적용하여 어디서든 일관된 보안 수준을 유지합니다.

③ 공급망(Supply Chain) 및 외부 협력사 관리

외부 협력 업체 직원에게 전체 네트워크 접근권을 주는 대신, 프로젝트에 필요한 특정 서버와 데이터에만 한시적으로 최소 권한을 부여합니다.

④ 내부 위협 방지

권한이 있는 내부 직원의 계정이 탈취되거나 악의적인 행위를 할 경우, 마이크로 세그멘테이션과 지속적 모니터링을 통해 피해 확산을 막습니다.

6. 결론

제로 트러스트는 특정 솔루션을 구매하는 것이 아니라, 기업 전반의 **보안 철학을 바꾸는 여정(Journey)**입니다. 모든 접속을 의심하고 검증하는 문화를 정착시킴으로써 지능형 지속 위협(APT)과 랜섬웨어로부터 비즈니스를 보호하는 가장 강력한 방어 체계가 될 것입니다.

'IT용어' 카테고리의 다른 글

| SaaS (Software as a Service) (0) | 2026.02.27 |

|---|---|

| Headless CMS (Content Management System) (0) | 2026.02.27 |

| CSR (Client-Side Rendering) (0) | 2026.02.27 |

| SSR (Server-Side Rendering) (0) | 2026.02.27 |

| 멀티모달(Multimodal) (0) | 2026.02.27 |

- Total

- Today

- Yesterday

- AI

- prompt engineering

- 엣지컴퓨팅

- Javascript

- LLM

- 웹기초

- SSR

- 스마트안경

- 구글

- TypeScript

- 협력

- Nextjs

- It용어

- sLLM

- MSA

- 카카오

- HBM

- Rag

- HTML

- CSS

- 멀티모달

- java

- react

- on-device ai

- CSR

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | |||

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

| 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| 19 | 20 | 21 | 22 | 23 | 24 | 25 |

| 26 | 27 | 28 | 29 | 30 |